APT年度盘点——2018年黑客组织百花齐放

2018年安全界目睹了若干个技术黑客组织开展的多次大规模攻击行动。在过去一年中,出现了许多新黑客组织,而一些老牌的黑客组织也在短暂蛰伏后卷土重来。

但是,很少有黑客胁组织使用一成不变的复杂的攻击技巧和恶意软件,这些威胁行为者通常使用不同的方法进行攻击。下面我们就来罗列一下过去一年中在网络安全方面产生重大负面影响的一些著名的黑客组织。

大型黑客组织——国家“撑腰”

Sofacy、Turla和CozyBear开展的恶意活动是今年的主要“亮点”。在2018年,安全研究人员发现这些与俄罗斯相关的黑客组织改进了他们的工具和攻击方式,以逃避监测,并在目标计算机上部署恶意软件。

据卡巴斯基实验室称,Sofacy是三大黑客组织中最活跃的。该组织也被称为Fancy Bear或APT28,被发现在2018年将其攻击重心转移到远东地区。它以世界各地政府和军事机构为目标,使用了三种著名的恶意软件变体:SPLM,GAMEFISH和Zebrocy。

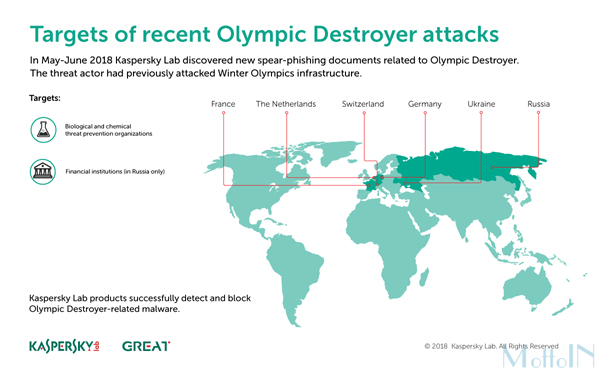

SPLM是一种后门恶意软件,被认为是Sofacy的主要作案工具,而Zebrocy则被用于大容量攻击。2018年初,Sofacy携SPLM工具瞄准了中国的大型防空商业公司;另外它还以Zebrocy工具攻击亚美尼亚、土耳其、哈萨克斯坦、塔吉克斯坦、阿富汗、蒙古、中国和日本等国的多个目标。Sofacy也因在韩国平昌冬奥会上部署一款名为“OlympicDestroyer”的恶意软件而声名大噪。

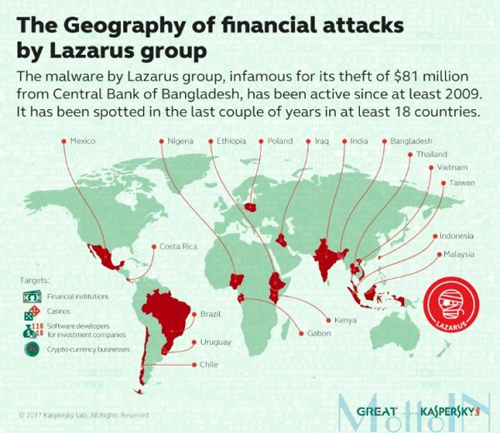

除俄罗斯外,安全研究人员还观察到朝鲜黑客组织Lazarus(HIDDEN COBRA)针对土耳其、亚洲和拉丁美洲等不同地区的几个目标机构。该组织的目标包括但不限于加密货币和金融机构。在最近的活动中,Lazarus开始部署名为“ThreatNeedle”的新恶意软件。

与此同时,Turla组织通过更全面的技术和黑客工具也完成自我进化。安全研究人员指出,该组织使用一些特别的注入程序,如LightNeuron来攻击EXCHange服务器,以及利用一个新的后门恶意软件来攻击2017年德国联邦外交部。另外,它还使用新的Carbon恶意软件变种来攻击大使馆和外交事务机构。

后起之秀——新威胁组织

今年又陆续涌现了许多黑客组织,主要关注的是中东和东南亚的目标。这其中包括了新的亚洲黑客组织,如ShaggyPanther、Sidewinder、CardinalLizard、TropicTrooper、DroppingElephant、Rancor、Tick group、NineBlog、Flyfox和CactusPete——所有这些组织全年都处于活跃状态。虽然这些团组织并没有多么高超的黑客技术与先进的黑客工具,但他们能够通过各种方法实现其目标。

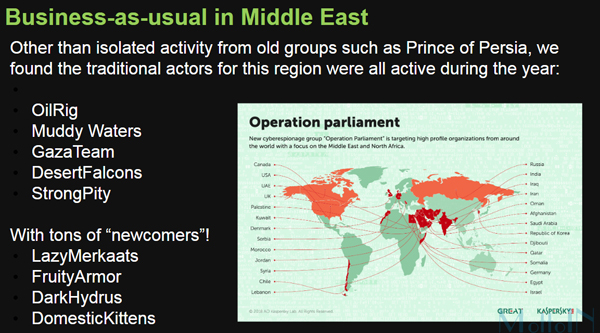

在中东地区,LazyMerkaats、FruityArmor、OpParliament、DarkHydrus和DomesticKitten是近来声名显赫的新黑客组织,它们以政府和军事机构为攻击目标。与此同时,在东欧国家和前苏联国家监测到了DustSquad、ParkingBear和Gallmaker等新黑客组织的攻击活动。

国王回归——老牌黑客组织不甘落后

经过漫长的蛰伏期后,几个老牌黑客组织携新黑客工具重新出现,发现了新的攻击活动。

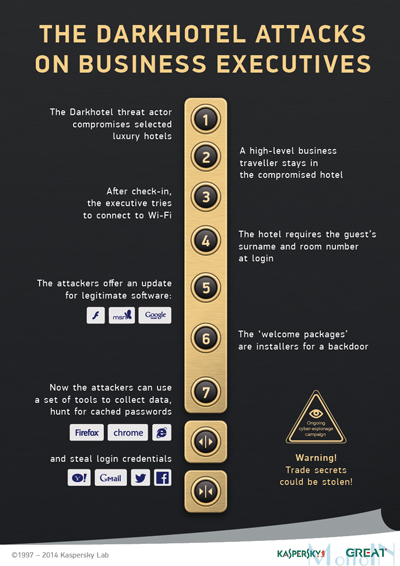

Kimsuky APT继续专注于韩国智库和政治活动。该组织更新了其攻击框架,以进行网络间谍活动。其他团体如DarkHotel、LuckyMouse和APT10也在2018年的不同攻击活动中卷土重来。

DarkHotel带来了新的0-day攻击,以瞄准他们的常规受害者——政府、企业高管。这些0-day攻击被部署到入侵Internet Explorer的脚本引擎中。

与此同时,黑客组织LuckyMouse全年也十分活跃。它部署了水坑攻击来攻击中亚的国家数据中心,并被怀疑是针对阿曼攻击的幕后操纵者。

APT10使用其恶意软件的新版本OceanLotus对日本受害者极为“青睐”。另外,研究人员还观察到ScarCruft组织使用名为PoorWeb的新后门在年初部署了0-day攻击。这一组织还被高度怀疑使用了专为三星设备设计的Android恶意软件。

据卡巴斯基报道,在世界不同地区也发现了MuddyWater、GazaTeam、DesertFalcons和StrongPity等组织的新恶意活动。

作者:Gump

声明:本网站发布的内容(图片、视频和文字)以用户投稿、用户转载内容为主,如果涉及侵权请尽快告知,我们将会在第一时间删除。文章观点不代表本网站立场,如需处理请联系客服。电话:028-62778877-8261;邮箱:jenny@west.cn。本站原创内容未经允许不得转载,或转载时需注明出处::西部数码资讯门户 » APT年度盘点——2018年黑客组织百花齐放